不正利用の多様化

EC加盟店、決済サービスなど決済業界の各プレーヤーが頑張ってカード情報漏洩を防ぐ対策を講じることでセキュリティ強化を推進してきました。各社ともにセキュリティ強化に対する投資は決して少ないものではありません。

こうした取り組みを嘲笑うかのように、犯罪集団はまた別の手法を確立し、クレジットカード情報、個人情報を搾取してしまっています。個人的な見解ですが、犯罪集団の組織化もより進んでいる印象すら受けます。

こうしたカード情報や個人情報が搾取されてしまう事例においては、引き続きフィッシングによる事例が増加傾向にあります。

フィッシングにより情報を搾取する上では、本物を模倣した偽サイトに誘導させる点がポイントであり、対面・非対面が組み合わされる事例も目立ちはじめています。

簡単な内容ではありますが、以下に事例をご紹介してゆきます。

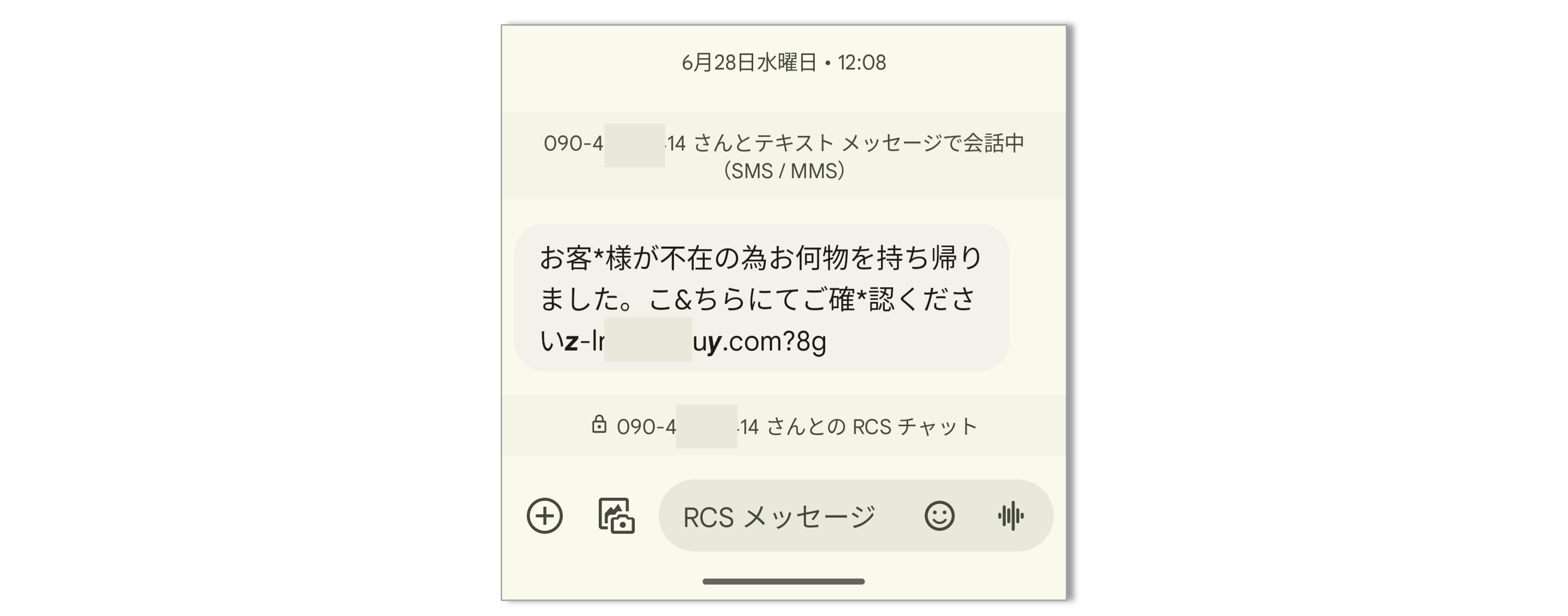

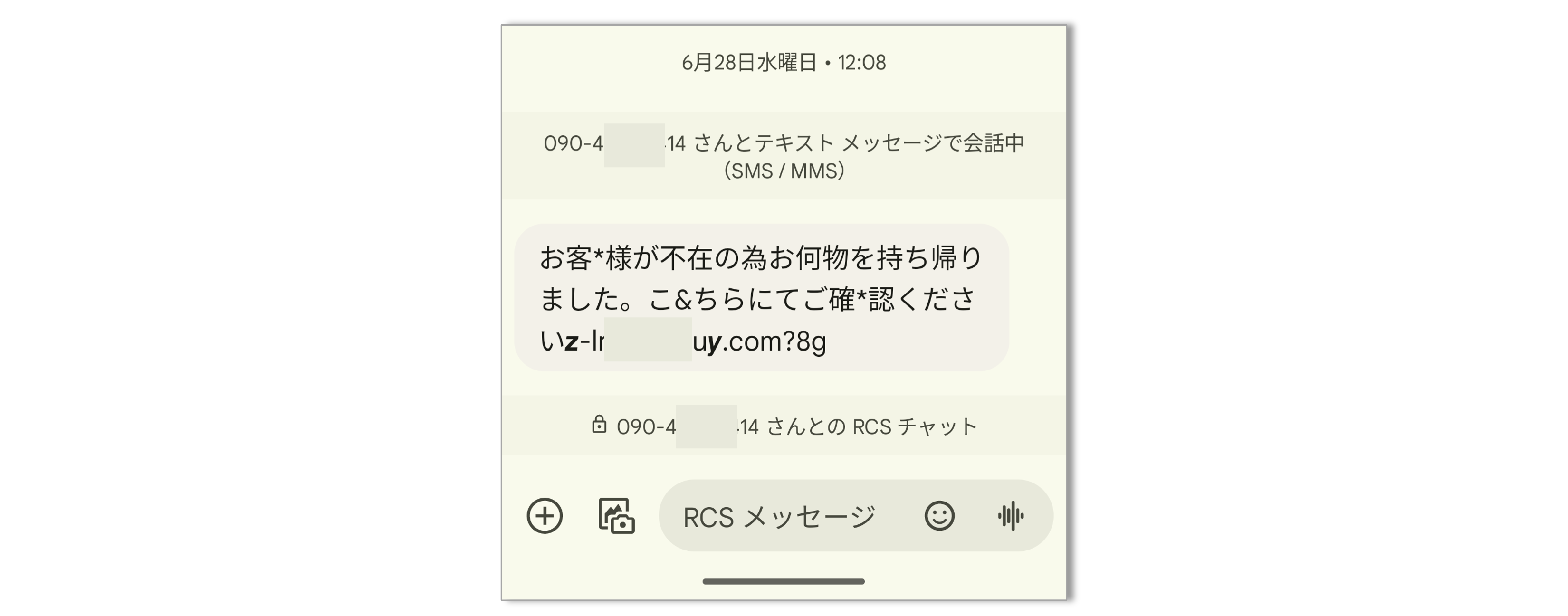

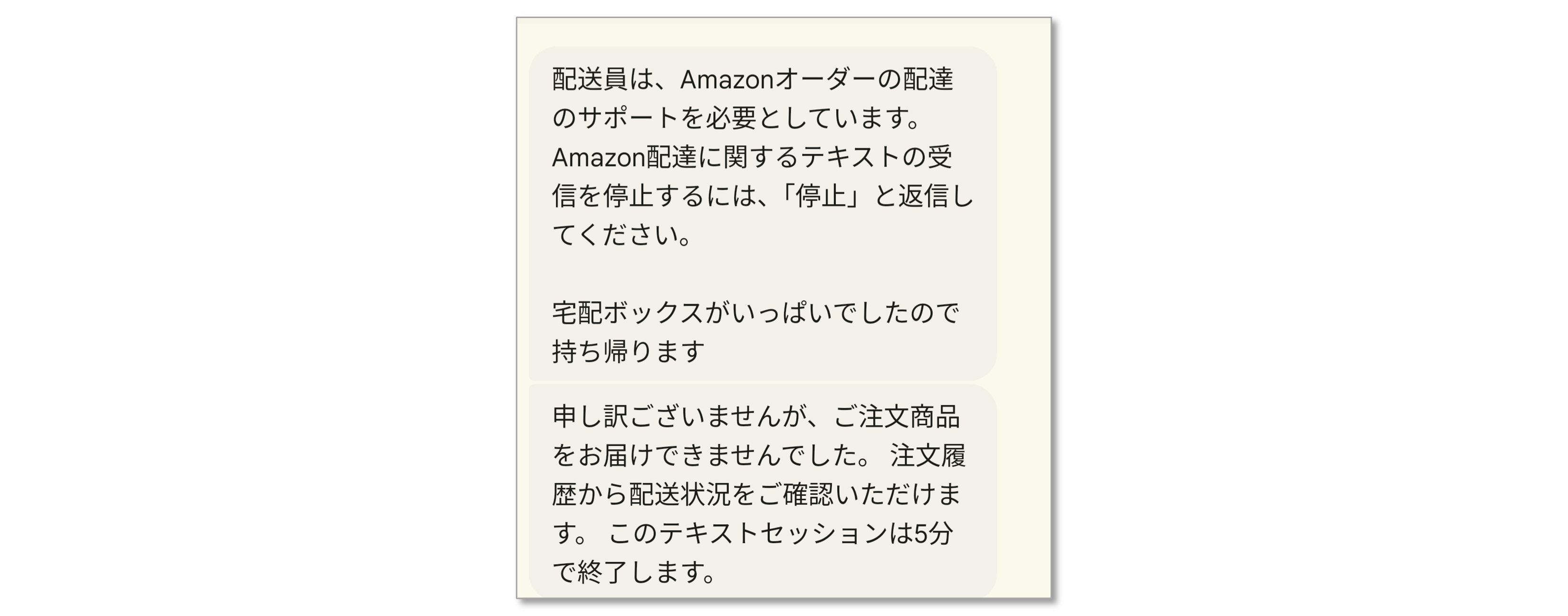

SMSを拡散するフィッシング

ECサービス、金融機関、公共機関の名前を名乗った偽のSMSやEmailを消費者のもとに五月雨に放つものです。偽物と見抜けなかった人が偽サイトに情報を入力してしまうことで、犯罪者の手元にすべての情報が渡ってしまう事例です。

“迷惑メールBOXを見ると日本語がおかしな、フィッシング目的の偽Emailとわかるものが多々ありますね”というのは数年以上前から言われており、昨今ではAIの台頭によるのか日本語がうまくなっているかも?というトレンドはあくまでEmail側の話です。

昨今では偽物と見抜くことが難しいSMSが飛び交うようになりました。

Emailと異なり、SMSは犯罪者側にコストがかかるはず。

従って偽のEmailより頻度や事例は少ないはずでは、と考えることもできます。

しかし、これだけカード情報が漏洩してしまっている昨今、SMSを配信するクラウドサービスを利用し、支払い情報には他人のカード情報を使っているのかもしれません。

秋頃から年末にかけて複数のECカード加盟店の各担当者さんにお話を聞くと、みなさん口を揃えてなりすましログインがあり、不正注文があったとおっしゃっておりました。

各社とも同じドメインのEmailです。この不正の手口の裏側にも、前述のフィッシングによる被害が関連している可能性があります。

偽のチラシを配布しフィッシング

「オープン記念!焼肉弁当が100円!!」

美味しそうな焼き肉の写真の横にそう書かれたチラシを見ると、どんなもんだか試しに買ってみるか、と思ってしまいます。

カード情報を盗み取るフィッシングの入口はこうしたアナログなチラシの投函、つまり対面・非対面の合わせ技による手口です。

フィッシングというと偽のEmail、上に記載のSMS、偽サイトを検索サイトで表示させる、というオンラインで完結する手口が一般的でしたが、今回の事例はチラシのQRコードから遷移させる形のオフラインtoオンラインというモデルです。

スマートフォンアプリを通じたフードデリバリーのサービスが一般化したことで、スマートフォンから配達を依頼する、その際にカード情報や個人情報を登録する、といった操作にも慣れてきた中での偽物の登場です。

偽のサイトを通じてカード情報や個人情報(住所なども)がセットで持って行かれてしまいます。

引用:詐欺!「100円焼肉弁当」チラシに注意 「お得!と思って飛びついた…」弁当届かずカード情報抜き取られる

フィッシング→偽造クレカを作成する

対面・非対面の合わせ技による手口、その2です。

フィッシングによってオンラインで不正に収集したカード情報をもとに、オンライン上での不正購入をしつつ、さらにリアルの偽造クレジットカードを作成する、という手口です。

報道によると、偽造クレジットカードを用いて不正購入していたのは新幹線の乗車券です。

まず、オンラインで新幹線チケットを購入します。しかし、チケットレスサービスを利用するのではなく、事前にオンライン購入した乗車券を駅の券売機で発券するという手法です。

券売機で乗車券を発券するには、オンラインで事前購入した際のクレジットカードが必要になるのですが、プラスチック製の偽造カードをわざわざ作成した上で発券してしまおうというものでした。

新大阪駅などに設置された券売機で新幹線の乗車券を発券したのち、それらを金券ショップに売却するなどした、と報道されています。

この事件のポイントは2点あると考えられます。

1点目は、非対面・対面を複合させた手口であることです。「駅での発券はクレジットカード実物が必要なので、不正は難しいはず」と一般的には考えられます。

ただ、鉄道乗車券は非常にニーズの高いチケットの一種であることも影響しますが、見方を変えると、こうした一般的な考えが逆手に取られ、まさに犯罪者の標的になるのです。

2点目は、犯罪者はセキュリティの甘い企業・サービスを標的にする、という本質です。

一連の事件では、当初はJR西日本のサービスを悪用していたものの、同社によって不正対策が講じられます。不正購入・発券が難しくなってしまった犯罪者が考えた次のアクションは、JR九州のサービスを狙う、というものでした。

講じられた対策をどう突破するか試行錯誤するのではなく、同種の商品を取り扱う複数の企業・サービスが別にあればそのまま標的がスライドするのです。

2023年は新幹線乗車券をはじめとする鉄道乗車券が非常に多く不正購入された年でもあった、という印象です。

経済の動向と並走し、不正や犯罪の動向も遷移してゆきますので、引き続き当社からも情報発信を継続してゆければと思います。

まとめ

不正利用の変容に伴い、対策も変遷してゆきます。

最新の手口と対策を定期的にキャッチアップすることが、自社のEC利用顧客の購入体験を守り、安定的なサイト運営の鍵になります。

不正検知・認証システム「ASUKA」

アクルが提供する不正防止・認証ツール「ASUKA」は、第三者不正利用によるチャージバック対策だけでなく、クレジットマスターアタック(大量アタック)にも対応しています。

「ASUKA」はオーソリゼーション前に審査が走り、効果的にアタックをブロックします。大量にアタックをされたとしても、無用な決済処理料がかかる心配もありません。

また、その結果による「オーソリ承認率の低下」を未然に防ぐこともできます。そして、他のツールやreCaptureなどとは違い、コンバージョンにも影響しないユーザーフレンドリーな運用が可能です。

もちろん、人的・機械的なアタック両サイドへ有効な、不正検知・認証システムとなっています。

是非興味のある方は、直接アクルまでお問い合わせいただけますと幸いです。